Clefs Comprendre

Martin Untersinger, "Espionner, mentir, détruire: Comment le cyberespace est devenu un champ de bataille" eBooks & eLearning

Posted by TimMa at Sept. 28, 2024

Martin Untersinger, "Espionner, mentir, détruire: Comment le cyberespace est devenu un champ de bataille"

2024 | ISBN: 2246828074 | Français | EPUB | 336 pages | 0.40 MB

2024 | ISBN: 2246828074 | Français | EPUB | 336 pages | 0.40 MB

Le journaliste retrace l'histoire du cyberespace et propose des clefs pour comprendre ses frontières et son cadre légal, montrant la manière dont la sécurité informatique est devenue un enjeu politique, stratégique et militaire. …

(Fr3) L'Ombre d'un doute - Petiot, le docteur Satan de l'Occupation (2015) Movies

Posted by Morocco at April 4, 2015

(Fr3) L'Ombre d'un doute - Petiot, le docteur Satan de l'Occupation (2015)

TNT-Rip by Clo2 | French | 1h58min | 720 x 576 | 25.000 fps | MP4 | AVC High@L4.1 @ 750 Kbps | AAC @ 112 Kbps | 732 MB

Genre : Documentaire

TNT-Rip by Clo2 | French | 1h58min | 720 x 576 | 25.000 fps | MP4 | AVC High@L4.1 @ 750 Kbps | AAC @ 112 Kbps | 732 MB

Genre : Documentaire

Drames humains, destins fabuleux, intrigues…, tous les grands chapitres de l'histoire, jusqu'aux plus connus et rebattus, présentent des zones d'ombre et des doutes. Au fil d'investigations, riches en suspense et en rebondissements, Franck Ferrand nous entraîne à la recherche de vérités cachées. Le 11 mars 1944 à Paris. Ce jour-là, les pompiers sont alertés par des voisins incommodés par des odeurs pestilentielles provenant de la cheminée d'un hôtel particulier du 16e arrondissement de Paris. Dans la cave, ils découvrent l'inimaginable : des cadavres humains dépecés et prêts à être incinérés dans une chaudière, ainsi qu'une fosse de chaux vive mélangée à des morceaux de corps. Qui est l'auteur de ces atrocités ?

Raphaël Draï, "Abraham : ou la recréation du monde" eBooks & eLearning

Posted by TimMa at March 14, 2018

Raphaël Draï, "Abraham : ou la recréation du monde"

Fayard | 2007 | ISBN: 2213630445 | French | EPUB | 590 pages | 1 MB

Fayard | 2007 | ISBN: 2213630445 | French | EPUB | 590 pages | 1 MB

Plus de deux milliards d'êtres humains - les fidèles des trois religions du Livre, chrétiens, juifs, musulmans - vénèrent Abraham et le considèrent comme le Père des croyants.

Mais que savons-nous de lui ? L'Ecriture contient une quantité d'informations infiniment plus précises et parlantes que ce que nous savons à propos de maints personnages clefs de l'Antiquité. A condition de savoir y pénétrer. …

Vendre avec les couleurs - Collectif eBooks & eLearning

Posted by iBooker at June 23, 2024

Vendre avec les couleurs : Quand votre agilité comportementale booste vos techniques de vente - Brigitte Boussuat, Juliette Boussuat, Benjamin Salles, Claire Trevisani-Laine

Français | 2023 | ISBN: 2100849719 | PDF | 235 pages | 15 MB

Alors, comment (ré)agir lorsque votre client vous ressemble si peu ? Quelles clefs permettent de réussir une négociation et de s’ajuster à son interlocuteur dans les différentes étapes de la vente ? À la croisée des neurosciences, des postures comportementales et des techniques de vente, ce livre, véritable outil de progression personnelle, vous donne les méthodes et outils

Eric Filiol, "Techniques virales avancées" eBooks & eLearning

Posted by TimMa at Dec. 25, 2013

Eric Filiol, "Techniques virales avancées"

Publisher: Springer | 2007 | ISBN: 228733887X | French | PDF | 290 pages | 14.0 Mb

Publisher: Springer | 2007 | ISBN: 228733887X | French | PDF | 290 pages | 14.0 Mb

Cet ouvrage traite de techniques avancées de la virologie informatique selon une double perspective: l'analyse de la défense antivirale et les différentes phases d'une attaque à l'aide d'un code malveillant. Le point de vue adopté est celui de l'attaquant dans la mesure où c'est le seul qui permet réellement à celui qui a la responsabilité de défendre un système, de comprendre ce qui peut se passer et d'envisager les solutions à mettre en œuvre. …

Introduction Au Thaï eBooks & eLearning

Posted by Linguist_expert at Feb. 15, 2014

Introduction Au Thaï

Audio CDs: French / Thai: MP3, 192 Kbps (2 channels) | Duration: 02:15:25 | 1991 | ISBN-10: 0828824657

Overal size: 351 MB | Genre: Learning Thai | Level: Beginner / Intermediate

Audio CDs: French / Thai: MP3, 192 Kbps (2 channels) | Duration: 02:15:25 | 1991 | ISBN-10: 0828824657

Overal size: 351 MB | Genre: Learning Thai | Level: Beginner / Intermediate

L'ambition de cette méthode d'initiation est de vous donner les clefs pour comprendre, puis pour parler le thaï. C'est pourquoi vous ne trouverez pas, dans ses 50 leçons, de caractères thaïs, mais une transcription qui facilitera votre apprentissage.

Collectif, "Géopolitique et géoéconomie du monde contemporain : Puissance et conflits" eBooks & eLearning

Posted by TimMa at Nov. 10, 2021

Collectif, "Géopolitique et géoéconomie du monde contemporain : Puissance et conflits"

2021 | ISBN: 2348070030 | Français | EPUB | 1036 pages | 2.2 MB

2021 | ISBN: 2348070030 | Français | EPUB | 1036 pages | 2.2 MB

Des grilles d'analyse pour comprendre les grandes lignes de force géopolitiques et géoéconomiques contemporaines. Les auteurs étudient les ressorts et les dimensions de la puissance, notamment en termes de territoires et de ressources, ainsi que les enjeux de sécurité associés à chaque aire géographique. La domination croissante de la Chine est abordée ainsi que les réactions qu'elle engendre. …

Quantix - La physique quantique et la relativité en BD - Laurent Schafer Comics

Posted by iBooker at Nov. 26, 2021

Quantix - La physique quantique et la relativité en BD - Laurent Schafer

Français | 2019 | ISBN: 2100789422 | True PDF | 172 pages | 66 MB

Nos sens nous mentent : temps, matière et énergie n'existent pas tels que nous les percevons. Découvrez cette réalité cachée en suivant les aventures d'une famille ordinaire, et partez à la rencontre de ces chercheurs dont les idées ont révolutionné notre vision du réel : Einstein, Schrödinger, Bohr… et bien d'autres !

Collectif, "Le choc colonial et l'islam" eBooks & eLearning

Posted by TimMa at Feb. 15, 2024

Collectif, "Le choc colonial et l'islam : Les politiques religieuses des puissances coloniales en terres d'islam"

2006 | ISBN: 270714696X | Français | PDF | 548 pages | 5.3 MB

2006 | ISBN: 270714696X | Français | PDF | 548 pages | 5.3 MB

Réunit une série de contributions sur les systèmes politiques en place dans les pays musulmans colonisés. L'étude montre que le contexte colonial révèle les limites de l'universalisme européen. La non-application de la loi de 1905 en Algérie française, le confessionnalisme politique au Liban, le projet sioniste en Palestine ou la création du Pakistan indiquent les limites des idéaux laïques. …

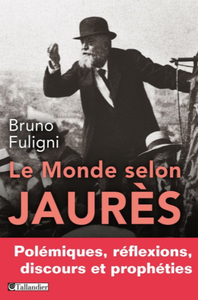

Bruno Fuligni, "Le monde selon Jaurès. Polémiques, réflexions, discours et prophéties" eBooks & eLearning

Posted by iBooker at Aug. 6, 2021

Bruno Fuligni, "Le monde selon Jaurès. Polémiques, réflexions, discours et prophéties"

Français | 2014 | ASIN: B00EU77CGY | 224 Pages | EPUB | 0.3 MB